- 11:24 # 10: Thay đổi URL đăng nhập WordPress.

- 16:00 # 9: Không sử dụng chứng chỉ SSL / TLS trên trang web WordPress của bạn.

- 19:00 # 8: Sử dụng “admin” làm tên người dùng quản trị WordPress của bạn.

- 22:30 # 7: Sử dụng mật khẩu yếu.

- 24:05 # 6: Không sử dụng Tường lửa ứng dụng web như Wordfence.

- 41:18 # 5: Lựa chọn lưu trữ không an toàn.

- 44:50 # 4: Quản lý quyền truy cập của người dùng kém.

- 48:13 # 3: Sử dụng các plugin hoặc chủ đề vô hiệu.

- 49:54 # 2: Sử dụng lại mật khẩu ở nhiều vị trí.

- 51:28 Sai lầm # 1: Không cập nhật plugin, chủ đề hoặc lõi WordPress.

-

Sai lầm số 10: Thay đổi URL đăng nhập WordPress.

Một số người dùng WordPress yêu cầu Wordfence thêm khả năng thay đổi URL đăng nhập của trang web. Ví dụ: thay vì đăng nhập vào WordPress tại wp-login.php, chủ sở hữu trang web có thể sử dụng các phương pháp thay đổi URL đăng nhập thành một thứ hoàn toàn khác. Có một lý do khiến chúng tôi chưa triển khai tính năng này trong Wordfence và tại sao chúng tôi không khuyên bạn nên ẩn thông tin đăng nhập của trang web như một biện pháp bảo mật. Ẩn URL đăng nhập là bảo mật thông qua sự che đậy, điều này thường dẫn đến cảm giác an toàn sai.

Hầu hết những kẻ tấn công đều có thể dễ dàng phát hiện và bỏ qua URL đăng nhập WordPress. Do đó, đây không phải là kỹ thuật tốt nhất để hạn chế các nỗ lực đăng nhập và các cuộc tấn công tiềm ẩn. Chủ sở hữu trang web có URL đăng nhập được đổi tên cảm thấy thông tin đăng nhập trang web của họ được bảo vệ đầy đủ, nhưng thiếu một số cơ chế kiểm soát bảo mật rất quan trọng.

Thay vì thay đổi URL đăng nhập trang web của bạn, chúng tôi khuyên bạn nên:

- Bật tính năng bảo vệ chống bạo lực. Điều này bao gồm việc khóa các yêu cầu đăng nhập quá mức. Bảo vệ bạo lực có sẵn trong cả phiên bản miễn phí và cao cấp của Wordfence bằng cách đi tới Tùy chọn tường lửa> Bảo vệ bạo lực. .

- Sử dụng mật khẩu mạnh. Điều này sẽ giúp ngăn chặn các cuộc tấn công brute-force và đoán mật khẩu thành công. Vui lòng xem phần “Sử dụng mật khẩu yếu” để biết các khuyến nghị của chúng tôi về cách tạo mật khẩu mạnh.

- Thêm bảo vệ .htpasswd vào khu vực quản trị viên wp của bạn. Trên máy chủ web, .htpasswd sử dụng tệp phẳng để lưu trữ tên người dùng và mật khẩu để xác thực cơ bản của người dùng HTTP. Các biện pháp bảo vệ này nằm ngoài cấu hình WordPress PHP / MySQL của bạn và quyền truy cập an toàn vào các tệp mà bảng điều khiển quản trị của bạn sử dụng để quản lý trang web của bạn. Xin lưu ý rằng khi thực hiện việc này, bạn có thể cần đưa admin-ajax.php vào danh sách trắng trong tệp .htaccess nếu trang web của bạn sử dụng bất kỳ yêu cầu AJAX nào.

- Sử dụng xác thực hai yếu tố. Điều này thêm một lớp bảo vệ thứ hai vào biểu mẫu đăng nhập của bạn. Nếu kẻ tấn công có thể truy cập thành công vào mật khẩu bị xâm phạm, chúng sẽ không đăng nhập thành công do lớp xác thực thứ hai. Xác thực hai yếu tố có sẵn trong cả phiên bản Wordfence miễn phí và cao cấp. Bạn có thể tìm thấy điều này bằng cách đi tới phần Bảo mật đăng nhập của bảng điều khiển Wordfence của bạn. .

Bằng cách thực hiện các bước này để cải thiện bảo mật đăng nhập trang web của bạn, bạn đang giải quyết các vectơ tấn công thực sự bằng các biện pháp bảo vệ vững chắc.

Sai lầm số 9: Không sử dụng chứng chỉ SSL / TLS trên trang web WordPress của bạn.

Chứng chỉ SSL / TLS thường bị hiểu nhầm và thường là bước bị bỏ sót trong việc bảo mật các trang web WordPress. Tuy nhiên, chúng rất quan trọng để bảo vệ tính bí mật của dữ liệu được chuyển từ trình duyệt của khách truy cập trang web của bạn đến máy chủ web của bạn. Chúng cũng có tác động đến thứ hạng tìm kiếm trên trang web của bạn vì Google ủng hộ các trang web sử dụng SSL.

Chứng chỉ SSL là gì?

Chứng chỉ SSL / TLS mã hóa lưu lượng giữa máy khách và máy chủ và gửi dữ liệu một cách an toàn qua HTTPS. Chứng chỉ SSL / TLS về cơ bản giúp bạn có thể chuyển đổi tất cả lưu lượng được gửi qua internet giữa máy khách và máy chủ của bạn thành dạng không thể đọc được bằng cách mã hóa hoặc “xáo trộn” dữ liệu bằng cách sử dụng khóa. Chỉ máy chủ web mới có khóa để giải mã hoặc “gỡ rối” dữ liệu đó và phản hồi lại các yêu cầu với dữ liệu được mã hóa hoặc “lộn xộn” trong phản hồi.

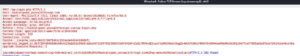

Một ví dụ đơn giản về lý do tại sao bạn cần chứng chỉ SSL / TLS là WordPress gửi thông tin xác thực ở dạng bản rõ. Đây là những gì kẻ tấn công đánh hơi mạng có thể thấy nếu không có chứng chỉ SSL / TLS được cài đặt trên một trang web khi ai đó đăng nhập vào một trang web WordPress:

Chụp gói Wireshark hiển thị đăng nhập WordPress không có chứng chỉ SSL / TLS.

Khi dữ liệu này bị lộ, kẻ tấn công có thể lấy thông tin máy chủ lưu trữ, tên người dùng và mật khẩu, sau đó giành quyền truy cập vào trang web WordPress của bạn. Tệ hơn nữa, các trang web nhận thanh toán có thể gửi thông tin thanh toán ở dạng văn bản thuần túy, định dạng con người có thể đọc được, do thiếu chứng chỉ SSL / TLS, khiến những kẻ tấn công có thể lấy cắp thông tin đó trong quá trình chuyển tiếp. Dữ liệu của người dùng trang web của bạn có thể bị ảnh hưởng đáng kể nếu bạn không sử dụng chứng chỉ SSL / TLS và đó là lý do tại sao các công cụ tìm kiếm ưu tiên các trang web có các biện pháp bảo mật quan trọng này.

Dưới đây là một ví dụ về những gì kẻ tấn công đánh hơi mạng có thể xem liệu có chứng chỉ SSL được cài đặt trên một trang web hay không khi ai đó đăng nhập vào một trang web WordPress:

Wireshark Packet Capture hiển thị cùng một yêu cầu được mã hóa từ chứng chỉ SSL / TLS.

Rõ ràng là không thể đọc được và không thể giải mã chính xác những gì đang diễn ra trong các yêu cầu.

Một số nhà cung cấp dịch vụ lưu trữ cung cấp các giải pháp một cú nhấp chuột sẽ triển khai chứng chỉ SSL / TLS miễn phí cho trang web của bạn. Let’s Encrypt là một tổ chức phi lợi nhuận với sứ mệnh tạo ra một trang Web an toàn hơn và tôn trọng quyền riêng tư bằng cách thúc đẩy việc áp dụng rộng rãi HTTPS. Họ cung cấp chứng chỉ SSL miễn phí và dễ sử dụng để mọi trang web có thể dễ dàng triển khai HTTPS.

Sai lầm số 8: Sử dụng “admin” làm tên người dùng quản trị WordPress của bạn.

Một lỗi phổ biến khác mà chúng tôi thấy khá thường xuyên là chủ sở hữu trang web WordPress vẫn sử dụng tên người dùng ‘quản trị viên’ mặc định cho tài khoản người dùng quản trị chính của họ. Điều này có thể có tác động tiêu cực đến trang web của bạn do các bot cố gắng ép mật khẩu cho người dùng ‘quản trị viên’ hoặc khai thác các lỗ hổng bằng cách sử dụng ‘quản trị viên’ làm tên người dùng mặc định trong tập lệnh của chúng.

Chúng tôi đã thấy một số lỗ hổng trong quá khứ dựa trên việc trang web WordPress có tên người dùng tài khoản người dùng mặc định được đặt thành ‘admin’, chẳng hạn như lỗ hổng báo cáo đặc quyền được phát hiện bởi WebARX trong plugin ‘ThemeGrill Demo Importer’ . Việc có tên người dùng khác với ‘quản trị viên’ mặc định sẽ giúp người dùng an toàn khỏi phần leo thang đặc quyền của lỗ hổng này, do đó làm cho việc khai thác ít hấp dẫn hơn đối với những kẻ tấn công và giảm tác động nếu trang web của bạn bị xâm phạm.

Có hai cách bạn có thể sửa lỗi này. Cách đầu tiên là tạo tài khoản người dùng quản trị mới với tên người dùng mới và xóa tài khoản ‘quản trị viên’ cũ. Tên người dùng có thể là một cái gì đó phức tạp hoặc một cái gì đó tương đối đơn giản nhưng độc đáo. Càng phức tạp, kẻ tấn công càng khó phát hiện ra tên người dùng. Nếu sử dụng phương pháp này để thay đổi tên người dùng mặc định, bạn phải đảm bảo thuộc tính tất cả nội dung được tạo cho người dùng mới khi bạn xóa tài khoản quản trị cũ.

Cách thứ hai bạn có thể thay đổi tên người dùng của mình là truy cập trực tiếp vào cơ sở dữ liệu của mình bằng cách sử dụng phpMyAdmin từ tài khoản lưu trữ của bạn hoặc công cụ quản lý cơ sở dữ liệu tương tự và cập nhật tên người dùng trong bảng * _users. Đây là cách đơn giản nhất để thay đổi tên người dùng quản trị mặc định của bạn và những gì chúng tôi đề xuất.

Thay đổi tên người dùng ‘quản trị viên’ WordPress mặc định trong phpMyAdmin.

Bất kể bạn quyết định phương pháp nào, cũng như với bất kỳ thay đổi nào, chúng tôi khuyên bạn nên thực hiện một bản sao lưu trước để nếu có bất kỳ sự cố nào xảy ra trong quá trình này, bạn có thể nhanh chóng khôi phục trang web.

Khi bạn đã thay đổi tên người dùng của mình thành tên người dùng mạnh hơn, hãy điều hướng đến Tường lửa Wordfence và tìm cài đặt để ‘Chặn ngay IP của những người dùng cố gắng đăng nhập bằng những tên người dùng này’ và dán ‘quản trị viên’ vào trường đó. Điều này sẽ cung cấp một lớp bảo vệ đăng nhập khác và tự động chặn bất kỳ bot nào đang cố gắng tấn công trang web của bạn bằng tên người dùng ‘quản trị viên’ mặc định.

Sai lầm số 7: Sử dụng mật khẩu yếu.

Đây là một trong những lỗi phổ biến nhất trên web và chúng tôi không chỉ nói về các trang web WordPress. Mật khẩu mạnh là biện pháp phòng thủ tuyến đầu chống lại các cuộc tấn công bạo lực và tài khoản người dùng bị xâm phạm, do đó, đây là một trong những điều quan trọng nhất cần xem xét khi đảm bảo trang web của bạn được bảo mật.

Các mật khẩu như ‘password1234,’ ‘qwerty,’ ‘mydogsname,’ đều quá phổ biến và quá đơn giản. Chỉ mất vài giây để bạo lực hoặc đoán thủ công các mật khẩu yếu, do đó kẻ tấn công chỉ mất vài giây để xâm nhập vào tài khoản của bạn.

Kiểm tra độ mạnh mật khẩu cho ‘ilovecats’ làm mật khẩu.

Chúng tôi thực sự khuyên bạn nên thực hiện các biện pháp sau để ngừng sử dụng mật khẩu yếu:

- Tạo mật khẩu phức hợp mạnh mẽ. Mật khẩu của bạn phải bao gồm nhiều hơn 10 ký tự, với ít nhất một số, một ký hiệu và một ký tự viết hoa. Mật khẩu càng đa dạng và phức tạp, kẻ tấn công sẽ mất nhiều thời gian hơn để đoán mật khẩu của bạn và giành quyền truy cập vào tài khoản hoặc trang web WordPress của bạn.

- Sử dụng Trình quản lý mật khẩu. Điều này sẽ giúp bạn lưu trữ các mật khẩu phức tạp cho tất cả các trang web khác nhau của mình để bạn không sử dụng lại mật khẩu trên các trang web. Một mật khẩu bị xâm phạm được sử dụng trên một trang web có thể dẫn đến một số tài khoản trang khác bị xâm phạm nếu bạn đang sử dụng cùng một mật khẩu bất kể độ phức tạp của nó.

- Kiểm tra mật khẩu của bạn trên hasibeenpwnd.com . Tôi đã được pwned là một tài nguyên tuyệt vời để theo dõi các tài khoản trực tuyến có mật khẩu bị xâm phạm. Trong trường hợp tài khoản bị xâm phạm mật khẩu, bạn nên thay đổi mật khẩu ngay lập tức.

Sai lầm số 6: Không sử dụng Tường lửa Ứng dụng Web như Wordfence.

Tường lửa ứng dụng web rất quan trọng đối với các dự án mã nguồn mở như WordPress có hàng nghìn người đóng góp vào các chủ đề và plugin trên hệ thống quản lý nội dung phổ biến nhất thế giới.

Tường lửa ứng dụng web (WAF) là gì?

WAF hoạt động như một cổng, kiểm tra các yêu cầu từ người dùng để xác định những gì được phép và những gì không được phép. Bất cứ khi nào một yêu cầu được coi là “được phép”, giống như một người dùng hợp pháp đang đăng nhập trên một trang web, tường lửa sẽ cho phép yêu cầu được thực hiện. Khi một yêu cầu được coi là “không được phép” do quy tắc tường lửa, thì WAF sẽ chặn yêu cầu đó.

Quy tắc tường lửa là gì?

Quy tắc tường lửa là một chỉ dẫn cho tường lửa biết khi nào thì chấp nhận hoặc từ chối một yêu cầu. Một quy tắc tường lửa rất cơ bản ở định dạng một câu lệnh sẽ trông như thế này:

Nếu nội dung yêu cầu chứa <script> thì sẽ bị chặn do có khả năng xảy ra tấn công kịch bản trên nhiều trang web.

Tại sao nó lại quan trọng?

WAF chặn các cuộc tấn công độc hại, chẳng hạn như kẻ tấn công cố gắng khai thác một plugin dễ bị tấn công và cuối cùng là bảo vệ trang web của bạn khỏi bị xâm phạm. Các lỗ hổng liên tục được phát hiện trong các chủ đề và plugin WordPress, và WordPress, cung cấp năng lượng cho hơn 35% internet, thường xuyên bị tấn công. Không có tường lửa giống như để cửa trước của bạn mở khóa với một dấu hiệu ở sân sau của bạn cho biết cửa trước được mở khóa trong khu phố có những kẻ tấn công lưu động đang tìm kiếm nạn nhân tiếp theo của chúng.

Bạn có thể củng cố và vá lỗi, nhưng nếu lỗ hổng zero-day được phát hiện và tích cực khai thác trước khi nhà phát triển có cơ hội vá, thì WAF có thể là hy vọng duy nhất của bạn cho đến khi bản vá được phát hành.

Tường lửa ứng dụng web tích hợp của Wordfence.

Tường lửa ứng dụng web tích hợp sẵn của plugin Wordfence có danh sách chung các quy tắc tường lửa cung cấp phạm vi bảo vệ toàn diện cho các lỗ hổng được nhắm mục tiêu nhiều nhất như Cross-Site Scripting, Tải lên tệp tùy ý, SQL injection, Directory Traversal, v.v. Điều này có nghĩa là tường lửa ứng dụng web của chúng tôi cung cấp một đường cơ sở phạm vi rất rộng. Sau đó, nhóm Threat Intelligence của chúng tôi sẽ nâng cao phạm vi bảo hiểm đó bằng cách tạo các quy tắc tường lửa tùy chỉnh cho các lỗ hổng plugin, chủ đề và lõi để có mức độ phù hợp cụ thể của các lỗ hổng có khả năng bị tấn công.

Tường lửa ứng dụng web Wordfence chặn một yêu cầu độc hại.

Sai lầm số 5: Lựa chọn lưu trữ không an toàn.

Lựa chọn lưu trữ kém có thể gây ra những hậu quả bất lợi về bảo mật trên trang web WordPress của bạn. Bạn muốn đảm bảo rằng nhà cung cấp dịch vụ lưu trữ của mình cung cấp tất cả các chức năng bạn cần để đảm bảo rằng trang web WordPress của bạn được bảo mật và bạn đang có những lựa chọn đúng đắn khi nói đến cách bạn lưu trữ các trang web của mình.

Khi thiết lập lưu trữ, hãy tìm những điều sau đây.

- Tài khoản của bạn có được cách ly đúng cách không? Đảm bảo rằng trang web của bạn sẽ được cách ly thích hợp nếu chạy trong môi trường lưu trữ được chia sẻ. Điều này bao gồm đảm bảo không chạy nhiều trang web trên cùng một tài khoản lưu trữ và đảm bảo bạn xóa các trang web cũ không được sử dụng. Đảm bảo rằng, nếu một trang web khác được lưu trữ trên cùng một máy chủ bị xâm phạm, điều đó sẽ không ảnh hưởng đến trang web của bạn. Không quan trọng bạn tạo trang web chính của mình an toàn đến mức nào nếu một phiên bản cũ hơn, không an toàn của trang web của bạn trong một thư mục con bị tấn công.

- Máy chủ có cung cấp ghi nhật ký truy cập không? Nhật ký sẽ giúp bạn xác định khi nào và nếu một sự xâm nhập đã xảy ra. Điều này giúp bạn xác định điều gì đã xảy ra để có thể ngăn nó xảy ra lần nữa.

- Họ có cho phép bạn cài đặt chứng chỉ SSL / TLS miễn phí không? Hầu hết các nhà cung cấp dịch vụ lưu trữ vững chắc đều cho bạn biết rằng ưu tiên bảo mật bằng cách cung cấp dịch vụ này miễn phí từ các nhà cung cấp như Let’s Encrypt.

- Bạn có địa chỉ IP chuyên dụng không? Chia sẻ địa chỉ IP có thể dẫn đến việc trang web của bạn bị đưa vào danh sách đen nếu một trang web khác được lưu trữ trên cùng địa chỉ IP bị tấn công và bị đưa vào danh sách đen. Điều này có thể ảnh hưởng đến danh tiếng trang web của bạn chỉ bằng cách ở sai vùng lân cận.

- Họ có cung cấp SSH / SFTP / FTPS không? Cũng giống như chứng chỉ SSL / TLS, SSH, FTPS và SFTP cung cấp một phương tiện truyền dữ liệu qua một kênh được mã hóa để dữ liệu không thể dễ dàng bị chặn. Bạn muốn đảm bảo rằng nhà cung cấp dịch vụ lưu trữ của mình cung cấp tùy chọn này thay vì FTP văn bản thuần túy để kẻ tấn công trên mạng của bạn không thể dễ dàng đọc được dữ liệu truyền tệp.

Sai lầm số 4: Quản lý quyền truy cập của người dùng kém.

Quản lý quyền truy cập của người dùng thường bị chủ sở hữu trang WordPress bỏ qua. Đăng ký người dùng và vai trò mặc định được chỉ định cho những người dùng đó có thể dẫn đến thỏa hiệp khi được thực hiện một cách bừa bãi.

Chúng tôi khuyên bạn nên xem xét các thực hành sau đây.

- Cấp cho người dùng quyền truy cập tối thiểu. Tuân theo nguyên tắc đặc quyền ít nhất bằng cách cấp cho người dùng số lượng đặc quyền tối thiểu mà họ cần trên trang web của bạn. Đối với hầu hết các trang web tiêu chuẩn, đây sẽ là “Người đăng ký” và đối với hầu hết các trang web WooCommerce, đây sẽ là “Khách hàng”. Bạn có thể đặt giá trị này bằng cách đi tới khu vực quản lý người dùng của wp-admin

- Vô hiệu hóa đăng ký người dùng trừ khi nó được yêu cầu. Nếu trang web của bạn không có khu vực yêu cầu người dùng đăng ký, thì hãy tắt tính năng này. Một số lỗ hổng WordPress được phát hiện trong quá khứ đã yêu cầu một số cấp độ quyền của người dùng. Bằng cách vô hiệu hóa đăng ký người dùng, bạn loại bỏ một số rủi ro về một số lỗ hổng bảo mật.

- Thực thi mật khẩu mạnh. Với các tài khoản quản trị của bạn sử dụng mật khẩu mạnh, hãy đảm bảo rằng người dùng của bạn cũng đang sử dụng mật khẩu mạnh. Vì những tài khoản này cũng có thể trở thành mục tiêu cho những kẻ tấn công, hãy đảm bảo rằng chúng được bảo mật tối ưu. Bạn có thể thực hiện việc này với Wordfence bằng cách chuyển đến phần Wordfence Brute Force Protection và bật tùy chọn “Thực thi mật khẩu mạnh”.

- Yêu cầu xác thực 2 yếu tố đối với quản trị viên và nhà xuất bản. Điều này có thể được kích hoạt trong phần Bảo mật đăng nhập Wordfence.

Tinh chỉnh Đăng ký người dùng WordPress.

Sai lầm số 3: Sử dụng các chủ đề hoặc plugin không có giá trị.

Các chủ đề và plugin không có giá trị là các chủ đề và plugin cao cấp được cung cấp miễn phí trên các trang web cung cấp “nulled”. Các trang web này thường trông không hợp pháp và cung cấp các plugin và chủ đề cao cấp ở dạng “miễn phí”, “không có giá trị” hoặc “được mở khóa”.

Ví dụ về trang web plugin / chủ đề nulled cung cấp các plugin cao cấp miễn phí.

Các chủ đề và plugin bị vô hiệu hóa này hầu như đều chứa mã độc hại sẽ lây nhiễm vào trang web của bạn và bất kỳ trang web nào khác được lưu trữ trong cùng một tài khoản, ngay sau khi chúng được cài đặt. Một ví dụ gần đây về chiến dịch lây nhiễm bắt nguồn từ việc sử dụng plugin và chủ đề không có giá trị là wp-vcd.

Thông thường có thể khó xác định nguyên nhân gốc rễ của loại lây nhiễm này vì hầu hết mọi người không biết rằng họ thực sự đã lây nhiễm phần mềm độc hại vào trang web của chính họ bằng cách cài đặt một trong các chủ đề hoặc plugin bị vô hiệu hóa này. Luôn cung cấp các plugin và chủ đề của bạn từ các nhà phát triển ban đầu, một thị trường có uy tín hoặc thư mục wordpress.org.

Sai lầm số 2: Sử dụng lại mật khẩu.

Một sai lầm phổ biến nhưng đơn giản mà người dùng WordPress thường mắc phải là sử dụng lại mật khẩu trên nhiều tài khoản. Khi Nhóm dịch vụ bảo mật của chúng tôi dọn dẹp các trang web bị nhiễm, họ thường tìm thấy các trang web sử dụng cùng một mật khẩu cho tài khoản lưu trữ, trang web WordPress và tài khoản FTP của họ. Tất nhiên, nếu một tài khoản bị xâm phạm, tất cả các tài khoản sẽ bị xâm phạm.

Thậm chí ngoài cài đặt WordPress của bạn, chúng tôi khuyên bạn nên sử dụng mật khẩu duy nhất cho mọi tài khoản bạn sử dụng. Sử dụng cùng một mật khẩu trên một trang web khác sau đó bị xâm phạm cũng như trang web WordPress của bạn có thể gây bất lợi. Nhóm Dịch vụ Bảo mật của chúng tôi đã thực hiện một số cuộc điều tra phản ứng sự cố cấp cao nhằm xác định mật khẩu được sử dụng trên các trang web khác, cũng như trang web WordPress hoặc thậm chí trên các trang web được kết nối với WordPress.com bằng Jetpack, dẫn đến việc xâm nhập rộng rãi với các tài khoản quản trị viên bị xâm nhập.

Khuyến nghị đơn giản của chúng tôi cho việc này là không sử dụng lại mật khẩu. Chúng tôi thực sự khuyên bạn nên sử dụng trình quản lý mật khẩu như 1Password hoặc LastPass để lưu trữ các mật khẩu phức tạp dài sẽ giúp đảm bảo rằng tất cả các tài sản kỹ thuật số của bạn, từ trang web WordPress đến tài khoản của bạn với các tổ chức tài chính đều được bảo vệ.

Wordfence cũng có một tùy chọn để ngăn việc sử dụng mật khẩu được tìm thấy trong các vi phạm dữ liệu, Tùy chọn này áp dụng cho quản trị viên theo mặc định, nhưng có thể được đặt để bao gồm tất cả người dùng có thể xuất bản các bài đăng trên blog.

Sai lầm số 1: Không cập nhật cốt lõi, chủ đề, plugin.

Phần lớn các trang web bị tấn công do Nhóm dịch vụ bảo mật của chúng tôi làm sạch đã bị xâm nhập do các plugin, chủ đề dễ bị tấn công hoặc thậm chí các bản cài đặt WordPress cốt lõi đã lỗi thời. Tất cả những sự xâm nhập này có thể được ngăn chặn bằng cách thực hành những thói quen tốt trong việc duy trì cài đặt WordPress của bạn.

Để tránh mắc lỗi này, chúng tôi khuyên bạn nên cập nhật các plugin, chủ đề và lõi của mình ngay sau khi bản vá bảo mật được phát hành. Sử dụng công cụ quản lý hoặc bảo trì như Wordfence Central nếu bạn có nhiều trang WordPress cần quản lý. Wordfence Central hoàn toàn miễn phí và nó cho phép bạn thiết lập cảnh báo cho các sự kiện bảo mật, bao gồm cả khi Wordfence Scanner phát hiện ra các plugin lỗi thời và dễ bị tấn công. Wordfence Central liên kết đến wp-admin của mỗi trang web để bạn có thể dễ dàng cập nhật các chủ đề và plugin của mình, đồng thời cho phép bạn xem các trang web nào yêu cầu hành động dựa trên kết quả quét của chúng, giúp thực hiện cập nhật WordPress dễ dàng hơn và nhanh hơn.

Sự kết luận

Tất cả chúng ta là con người và sai lầm xảy ra. Đôi khi các quyết định bảo mật quan trọng chỉ đơn giản là bị bỏ qua hoặc bị lãng quên, vì vậy bạn nên truy cập lại trang web WordPress của mình và kiểm tra tình trạng bảo mật hiện tại của nó.

Chúng tôi hy vọng rằng việc cung cấp cho bạn 10 lỗi bảo mật WordPress này sẽ khuyến khích bạn kiểm tra trang web của mình và đảm bảo rằng bạn đang làm theo các phương pháp hay nhất liên quan đến môi trường WordPress an toàn. Nếu không, chúng tôi đã cung cấp cho bạn một số khuyến nghị của chúng tôi để giúp khắc phục những lỗi bảo mật đó.

Nếu bạn có bất kỳ bạn bè và đồng nghiệp nào sử dụng WordPress, hãy chia sẻ bài đăng này với họ. Chúng tôi làm cho toàn bộ cộng đồng WordPress càng an toàn thì tất cả chúng ta càng an toàn hơn trước những kẻ tấn công tìm cách xâm phạm các trang web WordPress.

Bài viết liên quan

Các xu hướng thiết kế web hàng đầu năm 2026

Bạn còn nhớ cảm giác khi chỉ cần thêm một chút đổ bóng cho nút bấm thôi đã thấy nó […]

BEIT xây dựng website bằng EmDash

EmDash: một cách tiếp cận mới mẻ đối với CMS Cloudflare vừa ngừng hỗ trợ EmDash, một hệ thống quản […]

BEIT phát triển website, phần mềm bởi 12+ CMS Headless Opensource tốt nhất hiện nay

Headless CMS mã nguồn mở là gì? CMS mã nguồn mở không giao diện (headless CMS) là một loại hệ thống […]

5 cách trí tuệ nhân tạo đang cách mạng hóa các công cụ phát triển phần mềm vào năm 2026

Cuộc cách mạng AI trong phát triển phần mềm Lĩnh vực phát triển phần mềm đang trải qua một sự […]

Tận dụng đúng cách việc phát triển phần mềm dựa trên trí tuệ nhân tạo vào năm 2026

Hiện đại hóa chu trình phát triển phần mềm bằng sức mạnh của trí tuệ nhân tạo. Báo cáo “Nghịch […]

Những xu hướng sẽ định hình trí tuệ nhân tạo và công nghệ trong năm 2026

Trong lĩnh vực công nghệ, một năm có thể dài như cả thập kỷ ở bất cứ lĩnh vực nào […]